سیستم مدیریت محتوای ۵۵۰۰ سایت وردپرس آلوده شد

حدود ۵۵۰۰ سایت اینترنتی که از سیستم مدیریت محتوا WordPress استفاده میکنند، توسط یک اسکریپت مخرب آلوده شدهاند.

به گزارش خبرنگار فناوری اطلاعات و ارتباطات باشگاه خبرنگاران پویا؛ حدود 5500 سایت اینترنتی که از سیستم مدیریت محتوا WordPress استفاده میکنند، توسط یک Script مخرب آلوده شدهاند که در اولین بررسیهای صورت گرفته مشخص شده است که این اسکریپت از دامنه cloudflare.solutions بارگزاری میشود و اولین اقدام آن، ذخیره کلیدهای تایپ شده در صفحات مهمی همچون صفحه login در WordPress CMS است.

این اسکریپت مخرب دادهها را برای سرور دامنه فوق ارسال میکند و البته کاملا مشخص است که این دامنه هیچ ارتباطی با CDN معروف CloudFlare ندارد.

به علت اینکه این اسکریپت هم در frontend و هم در backend سایت قربانی بارگزاری میشود، توانایی دزدیدن username و password کاربران مدیر، هنگام login کردن در admin panel را داراست.

این اسکریپت هنگامی خطرناک میشود که اجازه اجرا در frontend سایت قربانی را داشته باشد زیرا در بسیاری از سایتهای WordPress، تنها جایی که میتوان اطلاعات کاربر را دزدید بخش کامنت است و همچنین تنظیمات به گونهای در نظر گرفته شده که کاربران میتوانند کامنتهایی در پایان مطالب درج کرده و آنها را ببینند، توسط این گونه اسکریپتهای مخرب، نفوذگران میتوانند اطلاعات حساس کاربران عادی را نیز مورد سرقت قرار دهند.

در بسیاری از این گونه سایتها، به علت اینکه نفوذگر موفق شده است اسکریپت مخرب خود را در فایلهای اصلی CMS وردپرس همچون functions.php در بخش پوستهها مخفی کند براساس گزارش ماهر امکان صحیح اجرا شدن اسکریپت مخرب بر روی اکثر مرورگرهای قربانیان توسط اجرای دقیق آن در CMS وردپرس ممکن است.

کمپانی Sucuri اعلام کرد که این اسکریپت تازگی نداشته و در گذشت هم سه اسکریپت مخرب دیگر که از دامنه cloudflare.solutions بارگزاری شده را شناسایی کرده است.

اولین اسکریپت مخرب در ماه April توسط هکرهایی استفاده میشد که موفق به نفوذ در سرور سایتهای تبلیغاتی شده بودند و اسکریپت را به صورت مخفیانه در پشت بنرهای تبلیغاتی قرار میدادند.

در ماه November، مشخص شد که یک گروه دیگر با استفاده از یک تاکتیک جدید، فایلهای جاوا اسکریپتی جعلی شبیه به ساختار Google Analytics را آمادهسازی کرده بودند که در اصل مربوط به یک ساختار miner در مرورگر، به نام Coinhive بوده است که برای استفاده از منابع سختافزاری سیستم قربانیان، برای ساخت bitcoin مورد استفاده قرار میگرفته است که این اسکریپت مخرب بر روی بیش از 1833 سایت مشاهده شده بود.

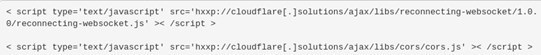

در ادامه، کُد اصلی 2 اسکریپت مخرب را مشاهده میکنید که برای عملکرد keylogger آماده شدهاند:

محققان امنیت سایبری کمپانی Sucuri اعلام کردند با جستجوی اسکریپتهای فوق در فایل function.php در WordPress theme و حذف آن، از سرقت اطلاعات مهم authentication خود به سایت جلوگیری کنند.

انتهای پیام/